WikiLeaks torna ad essere protagonista per aver messo in luce un nuovo malware. HighRise è il suo nome ed è un malware per Android sviluppato dalla CIA per intercettare le nostre comunicazioni come messaggi ma non solo.

Il malware farebbe parte del gruppo Vault 7, ovvero tutti quei strumenti di cyber-security malevoli che la Central Investigation Agency sfrutta come arsenale per tenere sotto controllo le comunicazioni su smartphone.

WikiLeaks svela il nuovo malware Android HighRise della CIA

Il malware HighRise sembra funzionare solo con le versioni di Android 4.0 Ice Cream Sandwich, Android 4.3 Jelly Beane tutte le distribuzioni minori che sono state rilasciate fra queste due. Il documento divulgato da WikiLeaks risale a dicembre 2013 ma è anche probabile che ci sia stato un update per rendere il malware compatibile anche con altre versioni dell’OS di Google.

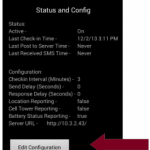

L’applicazione, denominata TideCheck, che contiene il tool che deve essere installato manualmente sullo smartphone dell’obiettivo ed essere lanciata almeno una volta utilizzando un codice speciale “inshallah”, ossia “Se Dio lo vuole”tradotto dalla lingua araba.

Ti potrebbe anche interessare:

WannaCry: tutto ciò che c’è da sapere sul ransomware

Come si può vedere dalle immagini, una volta aperto TideCheck saranno presenti tre voci:

- inizializza, per avviare il tool;

- mostra configurazione;

- invia messaggio, per inviare un SMS a un server remoto.

Sempre seguendo il manuale, HighRise può compiere le seguenti operazioni:

- inviare una copia degli SMS ricevuti a un server controllato dalla CIA;

- inviare SMS dal dispositivo dell’obiettivo;

- stabilire un canale di comunicazione tra operativo e LP;

- comunicare via Internet tramite protocolli TLS/SSL.

HighRise può, quindi, anche fungere da canale di comunicazione crittografato tra gli agenti operativi e i supervisori. Oltre ad essere installato sui terminali delle “vittime” funge anche da sistema di comunicazione interno alla CIA.

Per maggiori informazioni, più tecniche e specifiche, il manuale divulgato da WikiLeaks su HighRise è disponibile al seguente LINK.

[su_app]